Palo Alto, se non bastano più neanche le password più f0rt!

Recentemente, in un articolo apparso sul Wall Street Journal, Bill Burr, autore di un libro sulla gestione delle password, ha ammesso che in una strategia di risk management adeguata le password non sono più valide come protezione di base. Nel report del 2003, Burr raccomandava di utilizzare numeri, caratteri speciali e lettere maiuscole, e di aggiornarle regolarmente per aumentare il livello di sicurezza. Ma oggi, nell’articolo, ha affermato di essersi sbagliato e si è scusato per l’errore. Nonostante la sua confessione, le password ricoprono comunque un ruolo importante nella sicurezza, ma non sono sufficienti da sole.

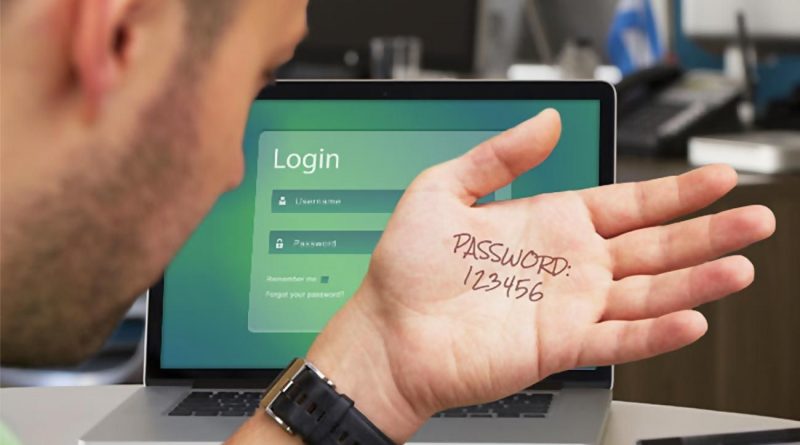

C’è la tendenza ad usare la stessa password, o chiavi molto simili tra loro, su più di un sito. In questo caso, se la password fosse l’unico strumento di autenticazione, potrebbe mettere in pericolo l’organizzazione e chi la utilizza, ed esporli a furti di identità e violazioni di dati dannose.

Il concetto di password come prima, e spesso unica, linea di difesa è ormai obsoleto. Le password hanno un ruolo, ma non dovrebbero essere usate da sole. Sono nate più di 20 anni fa, quando Internet ha iniziato a prendere piede e le email sono diventate il principale mezzo di comunicazione personale e di business. È impressionante, perché non sono poi così numerose le tecnologie sviluppate 20 anni fa oggi ancora importanti. Tuttavia, il cybercrimine sta diventando sempre più sofisticato e pericoloso.

Cosa fare quindi?

Sarebbe opportuno impostare almeno un’autenticazione a due fattori, o, ancora meglio, multi-fattore, che può essere considerata su tre livelli: “qualcosa che sai”, “qualcosa che sei” e “qualcosa che hai”. La password rientra nella categoria “qualcosa che sai” e, dato che continueremo a utilizzarle come uno dei metodi di protezione, è importante gestirle in modo accurato e non utilizzare sempre le stesse parole e caratteri.

La biometria è diventata un metodo molto utilizzato per l’autenticazione nella categoria “qualcosa che sei”. Se si possiede un iPhone, si può utilizzare Face ID o Touch ID, semplici e molto comuni. Spesso, l’autenticazione a due fattori – password e biometria – potrebbe essere sufficiente, ma le best practice si stanno indirizzando verso quella multi-fattore, che includono anche “qualcosa che si ha”, come per esempio un token di sicurezza.

I rischi sono troppo grandi per ignorarli.